Le démarrage sécurisé est une fonction du BIOS/UEFI qui garantit que votre appareil démarre en toute sécurité. Il vérifie que seuls les logiciels et pilotes approuvés peuvent s’exécuter au démarrage, avant le chargement du système d’exploitation.

Si un logiciel non approuvé essaie de se lancer, le démarrage est automatiquement bloqué pour éviter tout risque. En configurant une stratégie de conformité dans Microsoft Intune, les administrateurs IT peuvent s’assurer que tous les appareils respectent cette règle.

Pré-requis

Avant de commencer, assurez-vous d’avoir un compte administrateur avec les droits nécessaires dans le centre d’administration Microsoft Intune. Vérifiez également que vos appareils sont équipés d’un firmware UEFI avec le démarrage sécurisé activé. Enfin, assurez-vous qu’ils disposent d’un module TPM version 2.0 ou ultérieure.

💡 Astuce : Vérifiez les paramètres des appareils pour confirmer la compatibilité avant le déploiement.

Étapes pour configurer une stratégie de conformité dans Intune

1. Accéder au centre d’administration Intune

- Connectez-vous au centre d’administration Microsoft Intune avec vos identifiants.

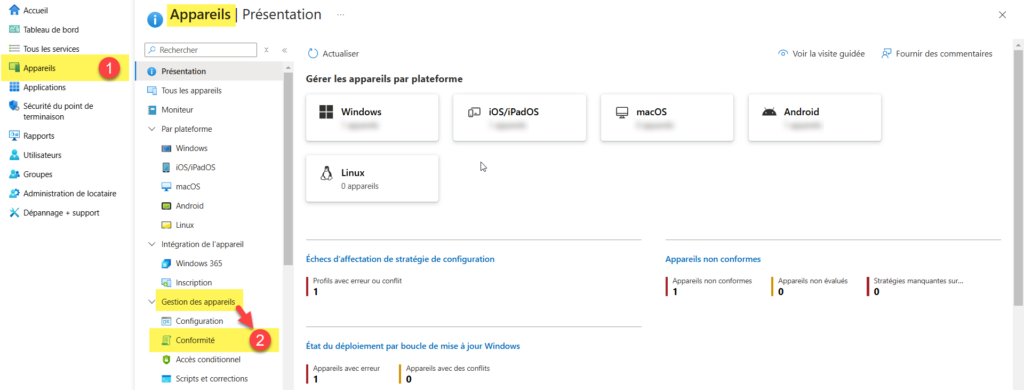

- Accédez à la section Appareils.

2. Créer une nouvelle stratégie de conformité

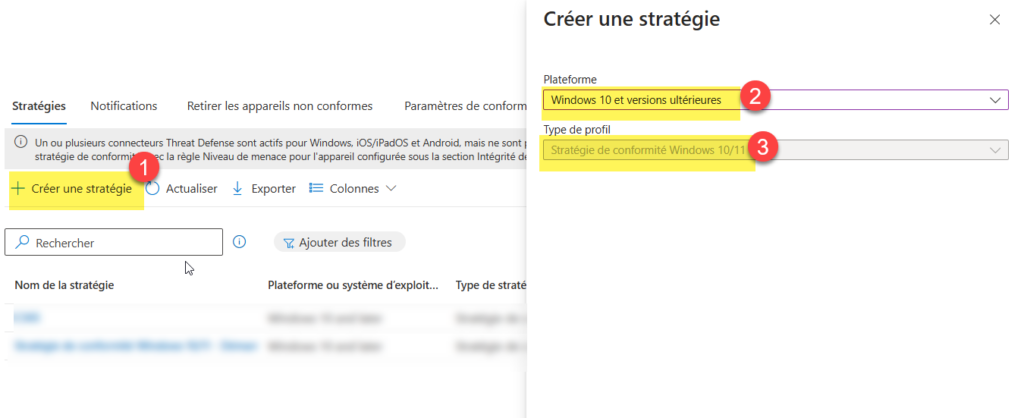

- Dans Appareils, sélectionnez Stratégies de conformité, puis cliquez sur Créer une stratégie.

- Choisissez la plateforme : Windows 10 et versions ultérieures.

3. Configurer les paramètres de la stratégie

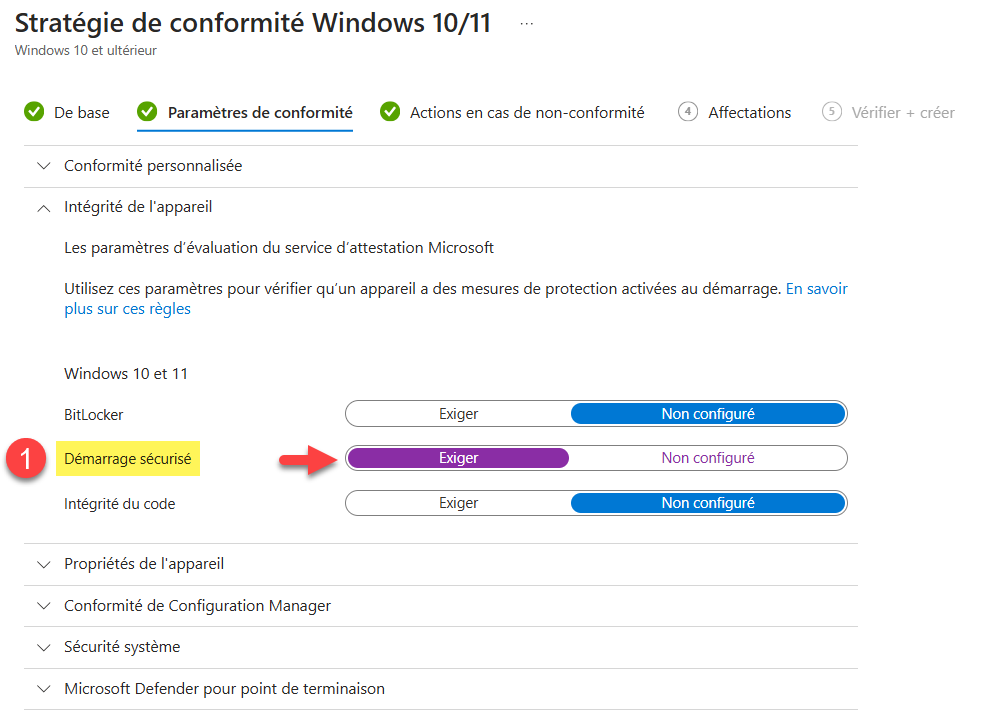

- Dans la section Intégrité de l’appareil, configurez les options suivantes :

- Exiger que le démarrage sécurisé soit activé sur l’appareil : sélectionnez Exiger.

- Exiger BitLocker : Non configuré (sélectionnez Exiger pour protéger les données avec un chiffrement).

- Exiger l’intégrité du code : Non configuré (sélectionnez Exiger pour s’assurer que seuls des fichiers système intègres sont exécutés).

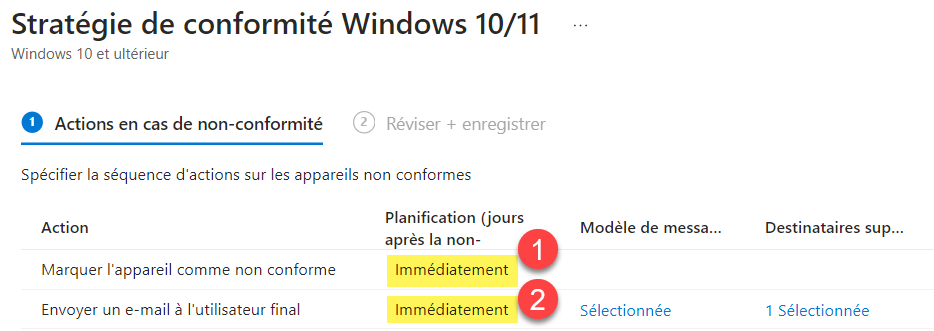

4. Définir les actions en cas de non-conformité

- Allez dans l’onglet Actions en cas de non-conformité :

- Marquer l’appareil comme non conforme : immédiatement.

- Envoyer une notification par e-mail à l’utilisateur pour l’informer des étapes de remédiation : immédiatement.

💡 Conseil : Adaptez le nombre de jour pour laisser aux utilisateurs le temps de résoudre les problèmes.

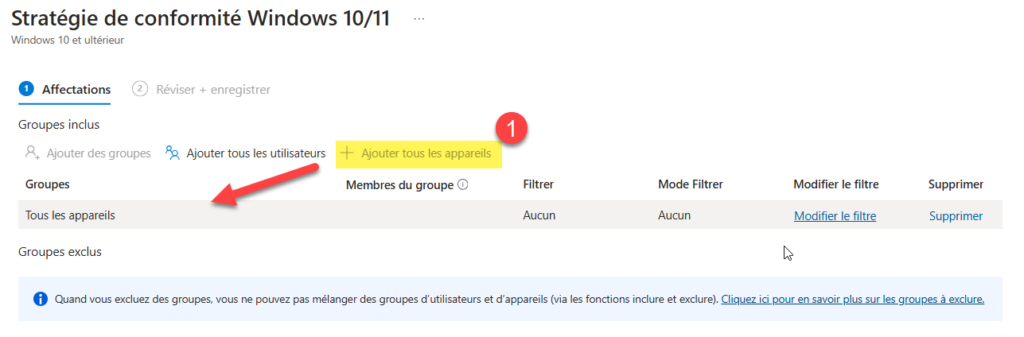

5. Attribuer la stratégie

- Dans l’onglet Affectations, sélectionnez les groupes d’utilisateurs ou d’appareils concernés.

- Cliquez sur Ajouter des groupes et choisissez les groupes appropriés.

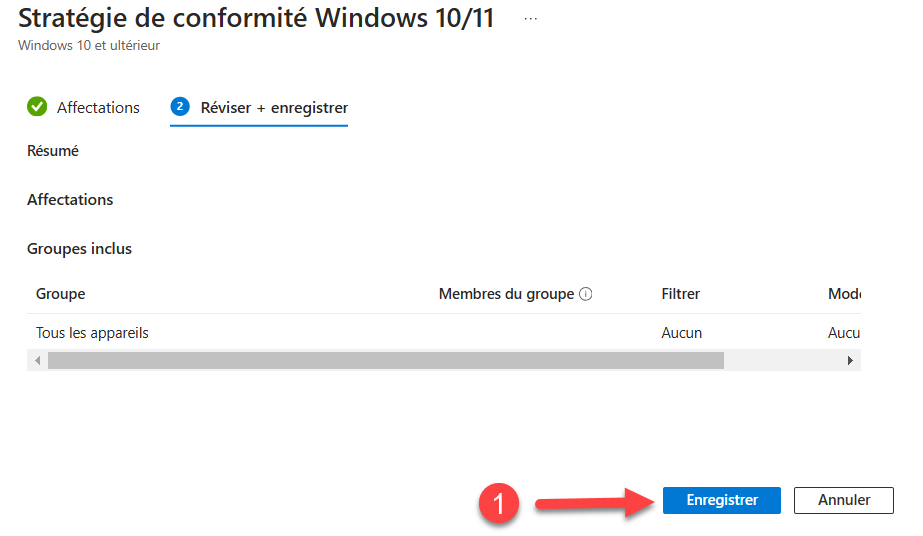

6. Finaliser et déployer

- Passez en revue les paramètres configurés dans Réviser + enregistrer.

- Cliquez sur Enregistrer pour déployer la stratégie.

Conseils et bonnes pratiques

Pour garantir une mise en œuvre réussie du démarrage sécurisé, assurez-vous que les appareils utilisent TPM 2.0 et que le firmware est configuré en UEFI, et non en mode « BIOS Legacy ». Testez cette configuration sur un groupe pilote avant de la déployer à l’ensemble de l’entreprise, et informez les utilisateurs des nouvelles exigences.

Conclusion

En appliquant une stratégie de conformité pour le démarrage sécurisé avec Microsoft Intune, vous protégez votre entreprise contre les menaces dès le démarrage des appareils.

Cette approche garantit que seuls les appareils conformes et sécurisés accèdent aux données sensibles.

Pour en savoir plus, consultez la documentation officielle de Microsoft sur les paramètres de conformité Windows dans Microsoft Intune.